The Nintendo Switch byl hacknut. To je pravda, nyní můžete - s trochou technických znalostí - vyhodit dítě od Nintenda doširoka a zdá se, že je to čistě kvůli explozi nalezené v procesoru Nvidia Tegra X1, který pohání televizi Switch a Shield.

jak stáhnout všechny vaše instagramové fotografie

Řetěz exploitů pochází od hardwarové hackerky Katherine Temkin a Znovu přepnuto hackerský tým. V rozsáhlý obrys z toho, co nazvali zranitelností Fusée Gelée coldboot, vyvinuli a demonstrovali užitečné zatížení, které má být použito na Switchi.

Viz související Recenze Nintendo Labo: Největší výtvor od Nintenda od přepnutí Recenze Nintendo Switch: Zatím nejlepší konzole Nintendo Nejlepší hry Nintendo Switch v roce 2018: 11 her, které musíte mít doma nebo na cestách

Jedním z důvodů, proč je to tak obtížný hack pro Nintendo i Nvidia, je to, že je to zdánlivě neopravitelné. Protože hack využívá exploit v bootgradu Tegra X1, nelze jej po ukončení výroby upravit. To znamená, že existuje 14,8 milionu přepínačů, které jsou zranitelné vůči zneužití a mohly by být hacknuty, aby spustily celou řadu různých her a programů.

Dříve Nintendo zmírnilo jakékoli zneužití svých systémů tím, že je opravilo, protože byly vždy vyvíjeny na softwarové úrovni. Každý, kdo se chce připojit k serverům Nintendo, by potřeboval aktualizovat firmware zařízení, které by se pak aktualizovalo, aby zablokovalo známé exploity na úrovni softwaru. Tato metoda není užitečná, pokud se jedná o řešení na úrovni hardwaru.

PŘEČTĚTE SI DALŠÍ: Nejlepší hry Nintendo Switch

Požádali jsme Nintendo o komentář k této záležitosti, ale stále existuje šance, že stále najde způsob, jak zabránit hacknutým konzolám v skákání online. Stejně jako to bylo při detekci a blokování raných pirátských kopií Pokémon Sun & Moon na Nintendo 3DS, mohlo by to udělat totéž s hacknutými hrami a blokovat připojení těchto zařízení k serverům Nintendo.

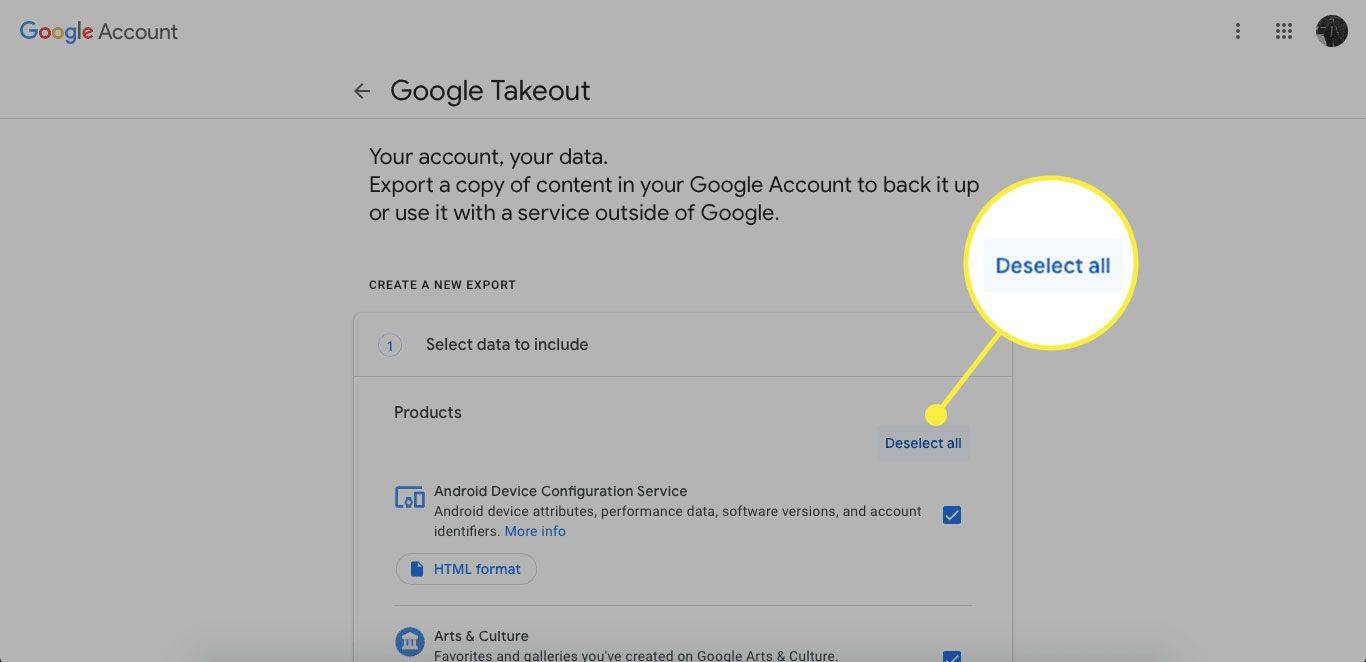

Nicméně, jak Ars Technica zdůrazňuje, že mnoho majitelů Nintendo Switch, kteří se pokoušeli hacknout své konzoly, to nedělají pro pirátské hry. Místo toho tito hráči rozbíjejí své přepínače, aby mohli zálohovat interní ukládání dat na SD kartu - funkce, kterou přepínač v současné době nenabízí - aby při ztrátě systému neztratili vše.

Jak funguje hack Nintendo Switch?

Aniž by bylo příliš složité, využívá Fusée Gelée zranitelnost, která je vlastní režimu USB obnovy Tegra X1, a obchází tak operace uzamčení, které by obvykle byly k dispozici pro ochranu jeho klíčového bootROM. Uživatelé pak pošlou argument špatné délky, aby donutili systém požadovat až 65 535 bajtů na jeden kontrolní požadavek, který přetéká klíčovou vyrovnávací pamětí pro přímý přístup do paměti (DMA) v bootROM, čímž se zničí otevřené dveře pro kopírování informací přímo do chráněného úložiště plocha. To znamená, že nyní můžete na svém přepínači bez problémů spustit libovolný kód.

Není však tak snadné dosáhnout toho, aby k němu nechtěně přistupovaly a využívaly tisíce lidí. Chcete-li Nintendo Switch uvést do režimu obnovení USB, musíte ve skutečnosti zkratovat velmi specifický kolík na pravém konektoru Joy-Con na boku hlavního těla přepínače. Hackovací tým Fail0verflow vytvořil svůj vlastní 3D vytištěný konektor to prostě udělat, ale můžete také použít kousek drátu nebo kancelářské sponky, abyste to také zkratovali.

Počáteční vydání od Temkin má jednoduše sloužit jako proof-of-concept, užitečné zatížení, které vám jednoduše ukáže, že je možné skočit do Switch a dostat jej k zobrazení informací, které jsou obvykle chráněny. Časem však přijdou vlastní zavaděče - například Atmosféra od nadšence hackování konzoly SciresM .

PŘEČTĚTE SI DALŠÍ: Dostává Nintendo Switch konečně Virtual Console?

Co se stane teď?

Temkin uvádí, že informovala společnosti Nvidia a Nintendo a další, kteří kupují a používají čipy Tegra, aby jim poskytla čas na vyřešení problému co nejlépe, než se svými nálezy uvedla na trh. Využití však objevily i jiné hackerské skupiny, které ji donutily odhalit informace dříve, než plánovala.

Fail0verflow později nahrál fotografii hacknutého přepínače se spuštěným emulátorem Dolphin, na kterém běží japonská verze hry GamecubeWind Waker- což naznačuje, že Tegra X1 v přepínači je schopen emulace Gamecube.

Hackingový tým šel uvolněním o krok dále jeho vlastní využití bootgradu Tegra X1 vedle spouštěče Linuxu pro Nintendo Switch.

Pirátství je pro Nintendo rozhodně velkým problémem, ale Nvidia také využívá své čipy Tegra pro účely edge computingu se svými smart city produkty, jako jsou smart kamery. Pokud jsou tato zařízení schopna stejného zneužití, bylo by možné udělat mnohem hanebnější věci, než hrát některé neautorizované klasiky na cestách.

AKTUALIZACE: Společnost Nvidia na naši žádost o komentář odpověděla s mluvčím podnikové strany a vysvětlila, že si je vědoma problému zabezpečení zahrnujícího režim obnovení Nvidia Tegra (RCM) na některých starších zařízeních založených na Tegra. Osoba s fyzickým přístupem k těmto procesorům založeným na technologii Tegra se může připojit k portu USB zařízení, obejít zabezpečené spuštění a spustit neověřený kód.

Je zajímavé, že Nvidia uvádí, že problém nelze vzdáleně zneužít, i když je zařízení připojeno k internetu. GPU Nvidia nejsou ovlivněny. Určitě si někdo z vás povzdechl a přemýšlel, jestli se kdokoli může skákat a proniknout do vašeho Nintendo Switch.

Pokud jde o špičkové výpočetní produkty Nvidia a zařízení smart city, Nvidia vysvětlila, že produkty Jetson TK1 a Jetson TX1 obsahují ovlivněné procesory Tegra. Schopnost osoby obejít zabezpečené spuštění závisí na řadě faktorů, včetně toho, zda koncový produkt implementoval zabezpečené spuštění a má fyzicky přístupný port USB.

Nvidia také objasnila, že Nvidia Tegra X2, která byla uvedena na trh v roce 2016, a později Tegra SOC, jako je Xavier, nejsou ovlivněny.